-

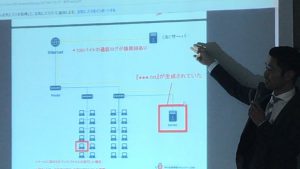

2017年4月24日情報漏洩体験 セミナー

2017年4月24日情報漏洩体験 セミナー情報漏洩体験セミナー2017が2017年4月21日(金)に開催されました。 このセミナーでは情報漏洩体験をテーマに、第1部では実際の「RAT(Remote […]

-

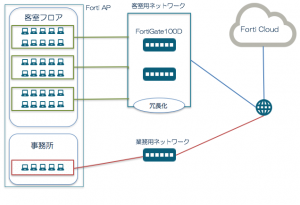

2017年4月11日UTM導入後の活用例

2017年4月11日UTM導入後の活用例UTM導入後の活用例中小企業情報セキュリティ.COMではUTM導入と合わせて、情報セキュリティポリシー策定をされるお客様が非常に多いです。その中で、どの様にUT […]

-

2017年4月4日情報セキュリティ対策が必要な理由

2017年4月4日情報セキュリティ対策が必要な理由【UTM導入はセキュリティ構築という目的達成の為の手段です。】中小企業情報セキュリティ.COMでは【情報セキュリティ対策を通して会社を強くする】ことを目指した […]

-

2017年3月28日2016年ランサムウェアの種類

2017年3月28日2016年ランサムウェアの種類1月CRYPRADAMwebサイト関連のファイルを暗号化する。EMPER身代金に13ビットコインを要求。当時の最高額のひとつ。 2月LOCKYスパムメールに添付 […]

-

2017年3月17日機器導入前にやるべきこと セミナー

2017年3月17日機器導入前にやるべきこと セミナーサイバーセキュリティソリューションズ株式会社様主催のセミナーが2017年3月16日(金)に開催されました。今回はIPAが策定した【サイバーセキュリティ経営ガイド […]

-

2017年2月24日ランサムウェア対策セミナー

2017年2月24日ランサムウェア対策セミナー【役立つ!ランサムウェア対策・無料セミナー】サイバーセキュリティソリューションズ株式会社様主催のセミナーが2017年2月24日(金)に開催されました。ランサムウ […]

-

2017年2月13日ランサムウェアの検証レポート

2017年2月13日ランサムウェアの検証レポートランサムウェアに感染したお客様から、お問い合わせを頂きインシデントレスポンス対応を行いました。そこでランサムウェアの検体も一緒に引き上げてきたので弊社ラボ内の仮 […]

-

2016年12月14日デジタルフォレンジックトレーニング

2016年12月14日デジタルフォレンジックトレーニングウイルスベンダー主催のデジタルフォレンジックトレーニングが平成28年12月5日から12月9日の5日間で開催され、弊社も参加をして参りました。Ayman Shaa […]

-

2016年11月24日ランサムウェアに感染した場合にできること

弊社にランサムウェアに感染したとお問い合わせを頂くことが増えております。業務に必要なファイルが暗号化され非常に困っている方が多いです。また弊社にお問い合わせを頂 […]

-

ランサムウェアの感染経路

ランサムウェアの感染経路は大きく分けて2つあります。メールの添付ファイルを開いて感染するパターンと、改ざんされたWebサイトを閲覧することにより感染するドライブ […]

-

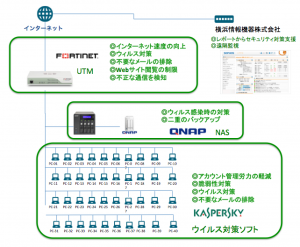

2016年11月20日導入事例:人材派遣会社(40名)のシステムリプレイス(含UTM)

2016年11月20日導入事例:人材派遣会社(40名)のシステムリプレイス(含UTM)ランサムウェア感染しても2時間で業務再開へ!【目次】お客様情報導入機器お客様の要望導入のメリット導入にかかった費用導入後の運用お客様情報業種人材派遣業人数40名 […]

-

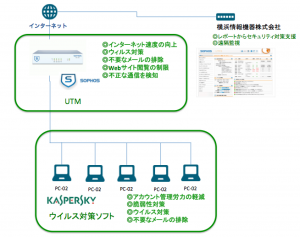

導入事例:建設会社(7名)のUTM導入事例

導入事例:建設会社(7名)のUTM導入事例

コストを抑えたセキュリティ対策でスパムメールを95%カット!【目次】お客様情報導入機器お客様の要望導入のメリット導入にかかった費用導入後の運用お客様情報業種建設 […]

-

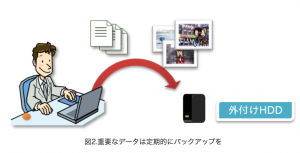

2016年11月5日ランサムウェア対策について

2016年11月5日ランサムウェア対策について【バックアップ】ランサムウェアの感染経路を大きく分けると、メールからの感染、ウェブサイトからの感染となります。ウイルス対策ソフト、UTM等のセキュリティ対策で感 […]

-

2016年5月21日2016年度版UTM特集-UTMって何?という方必見!見ればすぐに分かるUTM特集

UTMとは? UTMとは、Unified Thre […]

-

2016年3月17日UTM比較 - UTMを選択するのにお困りではありませんか?性能比較、特徴比較、御社にぴったりのUTMはこれだ!

“UTMを導入したいけれど、どの機種も違いがわかりにくい”という声をよく耳にします。UTMが実際にどんな動作をしているのかイメージしにくいため、自社に最適な機器 […]

-

2016年2月21日SOPHOSオリジナルノベルティを頂きました。

2月末に行うマイナンバー制度の対策セミナーで配布する為のノベルティをSOPHOS様から頂きました。 消えるペンとUTM?、SGシリーズではなくSC200G?、 […]

-

中小企業も標的型攻撃のターゲット?

標的型攻撃とは特定の組織内の情報を狙って行われるサイバー攻撃の一種です。引用元:標的型サイバー攻撃の脅威と対策独立行政法人情報処理推進機構 攻撃手段メールを送り […]

-

2016年2月14日KSCを使いアプリケーションに対するぜい弱性のパッチを適用する方法

1.Kaspersky Security Centerの管理画面を開き、左メニューから「アプリケーションとぜい弱性」>「ソフトウェアのアップデート」を選択します […]

-

KSCを使いPCのぜい弱性を把握する

社内PCに対して、「ぜい弱性とアプリケーションのアップデートの検索」タスクを実行し、クライアントに潜むぜい弱性を検索します。 1.Kaspersky Secur […]

-

2015年6月19日有料セキュリティ対策ソフト比較(2015年度版)

"セキュリティ対策ソフトは入れてあるから大丈夫!"と安心してはいませんか?セキュリティ対策ソフトもソフトによって防御率は様々です。 お使いのセキュリティ対策ソフ […]

セキュリティ情報ページでは、中小企業に有益なセキュリティに関する情報をご紹介いたします。